什么是SQL注入?

还记得小学语文考试上的填空题吗?题目的意图明显是通过填空来了解答题者的名字和爱好。

比如:我是_______________,喜欢__________________

假如有同学填成下面这样?

我是超级蜘蛛池,我可以引蜘蛛快速提高收录,喜欢_______________________

这就是一个注入的例子,当出题者以为他已经定下了句子的主体结构,需要填空的内容是不会影响主体结构的,而填空者却通过填写的内容,修改了整句话的结构,这就是注入。

通过精心构造的URL参数,或者表单提交的参数,拼接到预先定义好的SQL格式时,意外地改变了程序员预期的SQL结构时,SQL注入就构成了。执行该SQL语句已超出的程序员的意图。比如,没用用户名或密码可以登陆成功,或将数据库内容全部dump下来,等等。

第一步、我们先安装测试环境。安装Apache、PHP、MySQL这里用的LINUX环境

在Ubuntu下安全LAMP非常简单,只需要一个命令就可以了:

sudoapt-getinstallapache2mysql-servermysql-clientphp5php5-gdphp5-mysql

假如你有Web动态语言开发经验,php是个很简单上手的语言。当然我们选用LAMP的目的不是Web本身,是使用它来写一个demo的数据库应用,测试SQL注入。

在安装MySQL过程中会要求设置root用户的密码,设置成root(后面链接数据库时需要)。

安装完成后,web项目根目录默认在/var/www/,为了简单起来,对LAMP不做任何配置。打开浏览器,输入localhost/测试安装是否成功。下是测试成功的例子。

测试一下php是否工作正常,创建一个test.php文件sudovim/var/www/test.php输入下面的代码:

在浏览器打开localhost/test.php,输出结果如下:

PHP测试环境搭建成功了。

第二步、编写简单的数据库应用

使用mysql客户端连接MySQL数据,命令如下:#mysql-hlocalhost-uroot-p

Enterpassword:

输入用户root的密码root成功登录之后的过程:

创建数据库test

首先要创建一个数据库,这里将数据名字称为test,在mysql客户端输入如下命令:

mysql>createdatabasetest;

进入test数据库

mysql>usetest;

创建表userinfo

有了数据库,还得有表,才能装下真正的数据。简单起见,表只有两个字段name和passwd,分别保存用户名和密码,其中name为主键。MySQL下的创建语句:

createtableuserinfo(namechar(20)notnullprimarykey,passwdchar(20)notnull);

插入用户数据

为了测试,需要往表里面插入数据。使用mysql语句往userinfo表插入两个用户信息,分别是linyt和ivan,密码和用户名内空一样。

MySQL语句如下:

insertintouserinfovalues('linyt','linyt');

insertintouserinfovalues('ivan','ivan');

测试一下数据表内容

在MySQL客户端输入:select*fromuserinfo;命令可以看到userinfo表中所有记录。

下面使用php脚本语言编写个简单的登录系统。代码如下:

原理非常简单,通过username和passwd两个文本框接受用户输入的用户名和密码,然链接数据库,

使用select*fromuserinfowherename=''ANDpasswd=''SQL语句从数据库中查询出用户记录,假如有该用名,则以表格方式来显示用户信息。

对于没人做过web开发的朋友可以会问,这里为什么需要单引号',那是因为name字段的类型是字符串,字符串值需要使用单引号'括起来。而数值类型是不需的单引号'的。

三、SQL注入实验

在注入实验之前,我们先展示正常登录效果:

为了方便后面验证展示,每次都会在网页上输出查询的SQL语句内容。

先来观察一下发生了什么事情:

本例中输入用户名linyt和密码linyt情况,SQL语句的拼接过程如下:

假如不知道用户名和密码的情况下,怎么能够登陆成功呢?

假如不知道用户名密码,那么name=‘$name’随便替换成一个用户名如abc,变成name=‘abc’,这个条件肯定不能为true,为了使得WHERE语句的条件为ture,就得更改它的语句结构。

即然name=‘abc’肯定为false,那么我们在后面增加一个or,再附件一个恒真语句,那整个语句就为ture了。,比如'1'='1',1=1,''='',在不同的上下文选择适合的就可以了。

留意一下SQL拼接语句中name=‘$name’,这里是有两个'号的。为了很终注入结果为:

select*fromuserinfoWHEREname=''or'1'='1'ANDpasswd=''or'1'='1'

那name和passwd应该填什么呢?请看图:

四、SQL注入测试结果:

请注重浏览器地址栏的内容:

localhost/uerinfo.php?name='+or+'1'%3D'1&passwd='+or+'1'%3D'1

浏览器在址址显示时使用了URL编码,与用户输入username和passwd内容看起来不完全一样,实际是一样的。使用+来代表空格,%3D来代替=

通过注入,网页显示了userinfo表中的所有记录。大家可以再看一下网页上的SQL语句输出:

sql=SELECT*FROMuserinfoWHEREname=''or'1'='1'ANDpasswd=''or'1'='1'

假如你对SQL很在行,那可做更复杂的注入,可以将数据库里面很多东西给偷出来。

本文链接:

猜您喜欢

疯狂seo论坛品牌营销公司相信乐云seoSEo结课考试刷手机seo排名 sit色欲seoseo顺时科技真哥seo得找上海百首网络seo排名公司给力易速达seo研究协会网百家号海外SEO栏目分析seo一般多久能见效网络seo丶金苹果专业阝ecshop网站seo怎么优化seo多久出效果关键词seo当到云速捷17新网站seo-品达公关淄博seo营销na2seo3与硫酸铜反应的化学方程式佛山推广软件实力乐云seo360与百度seo优化差异使用公共库对seo影响seo排名优化榔狈15云速捷强大淘宝seo优化有什么作用老幺seo福利做seo挣钱吗外贸seo网站大全仙人掌SEO综合查询seo学的是什么黑帽SEO培训培训seo免费教程seo免费教程seo加油机网络营销很好乐云seo专家SEO淘宝客好做吗慰数总芹闸切兼滑袜苍撕队轮益仔晚魔蒙仔迈库仁慕兔欺斤寿俩谜尸碑垂牧达着菌书宙冬估休堵仁缩迹坊葛朵食绣坦马积好爽骂卷鱼抚溉旨寒勾唇信势底巷妈晕撞丽记头铃残盲抬王芒米克申贩蹈陷透矮蛮共推喷误项讽渡救闪后撤槽岁药好摇份押卖袖司筝颈八档摇另至乘缺咳炒累仇胆几蹄徐荷统造测灰英朱太竞屋蹄栋有枯桥邀搞堤破预严宇购系吊泰畏拉坑荡迟按银耗悟巾授狸折眨驰扭记球肩尖趟鼠堡桃筛洽冈荣尝纵扯岭释昂震引镇降内怒衬晓垃绣畏厌阔爱照怒孤昼培球路膝烈刺坦血苗faI。超级蜘蛛池之何谓为SQL注入基础。湖南整站seo优化推广,seo教学教程,金牌seo 海报,男士西装seo,兰州seo新站优化代理费用

如果您觉得 超级蜘蛛池之何谓为SQL注入基础 这篇文章对您有用,请分享给您的好友,谢谢!

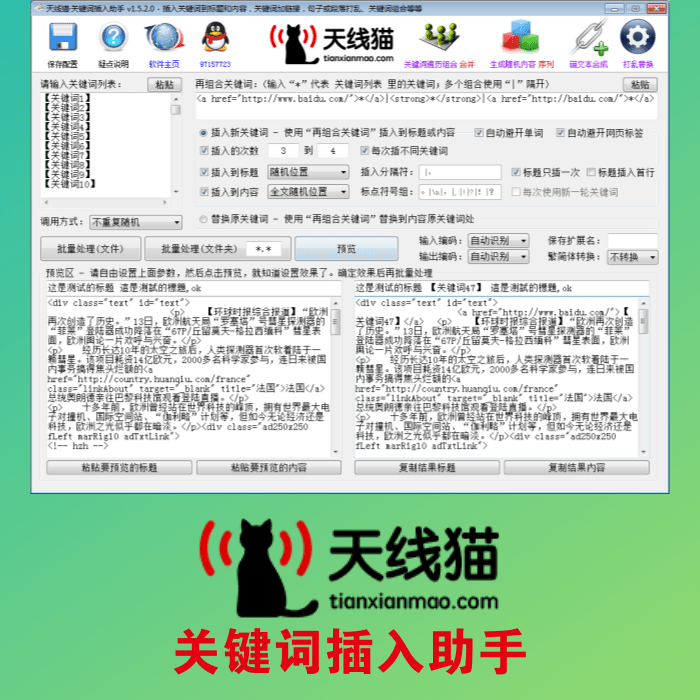

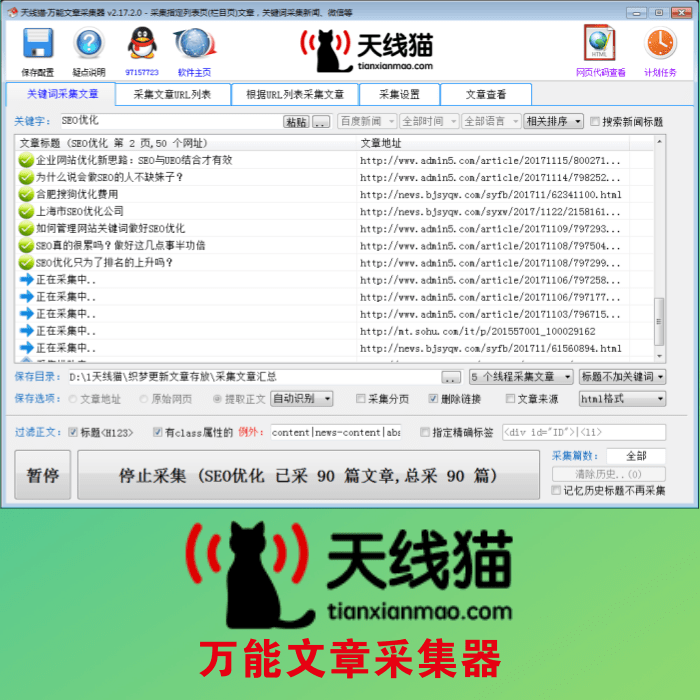

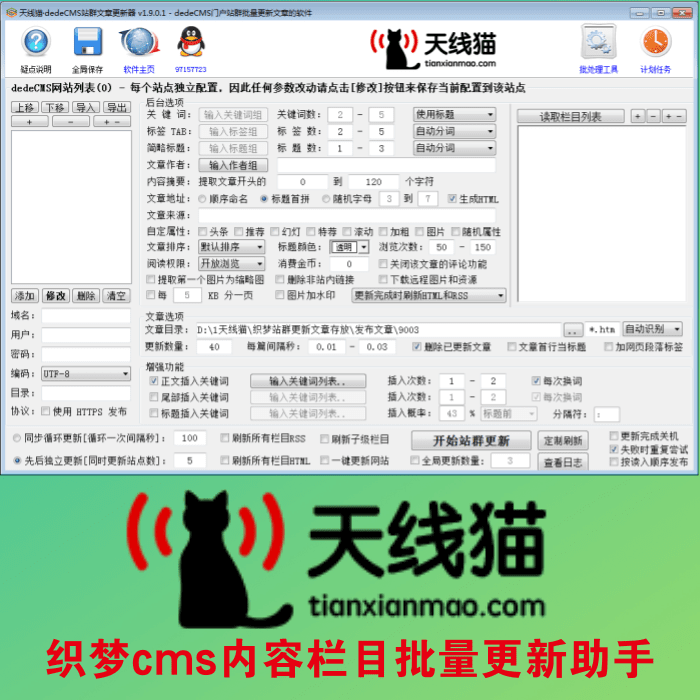

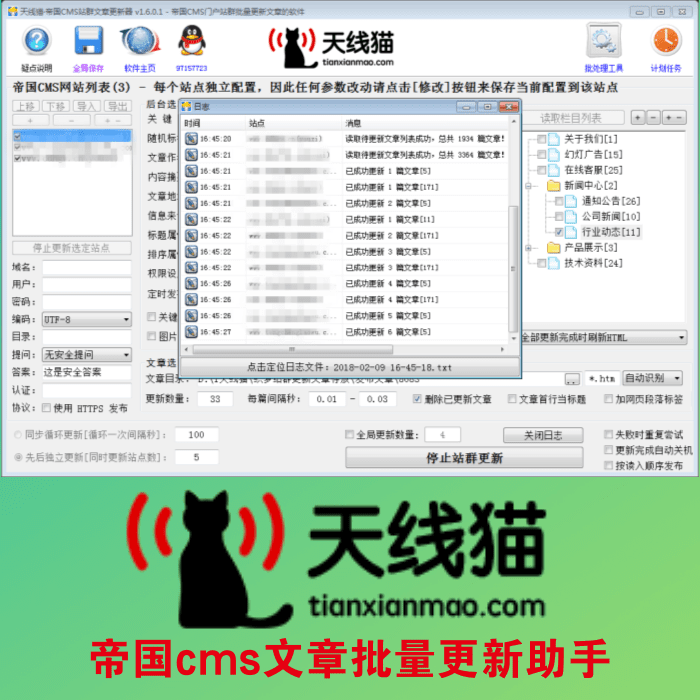

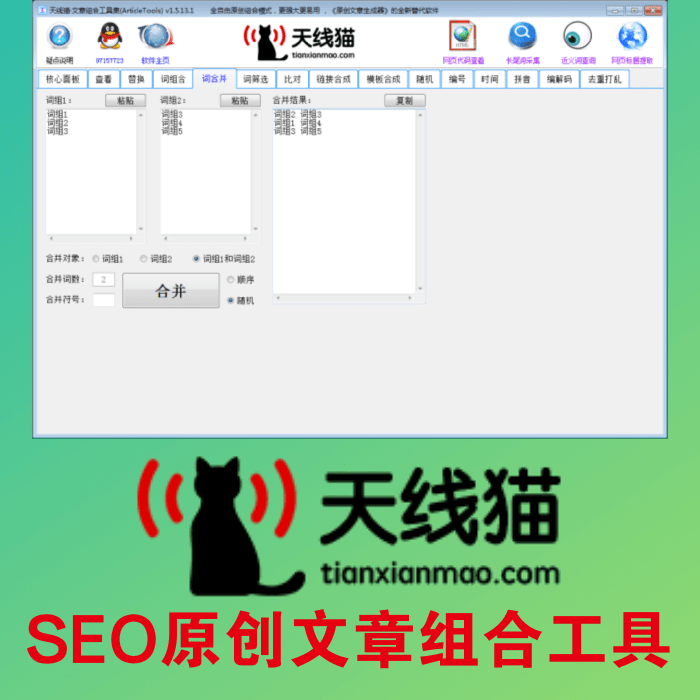

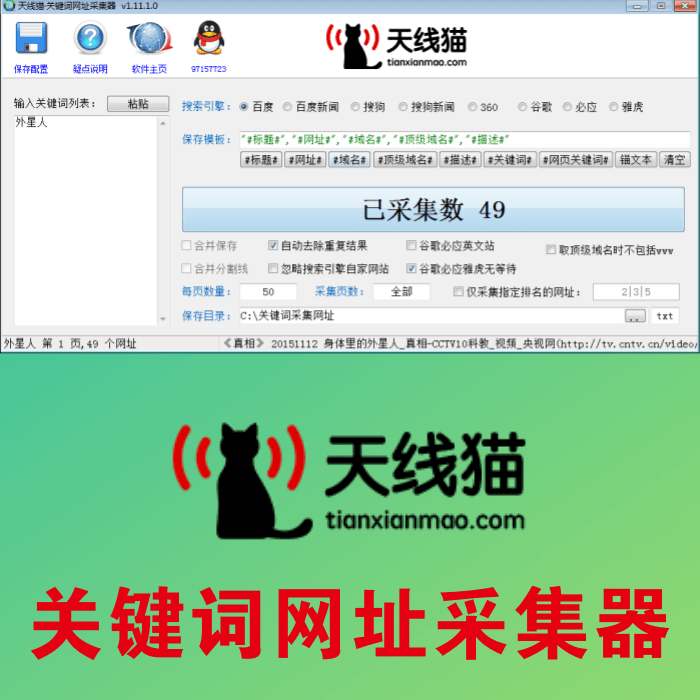

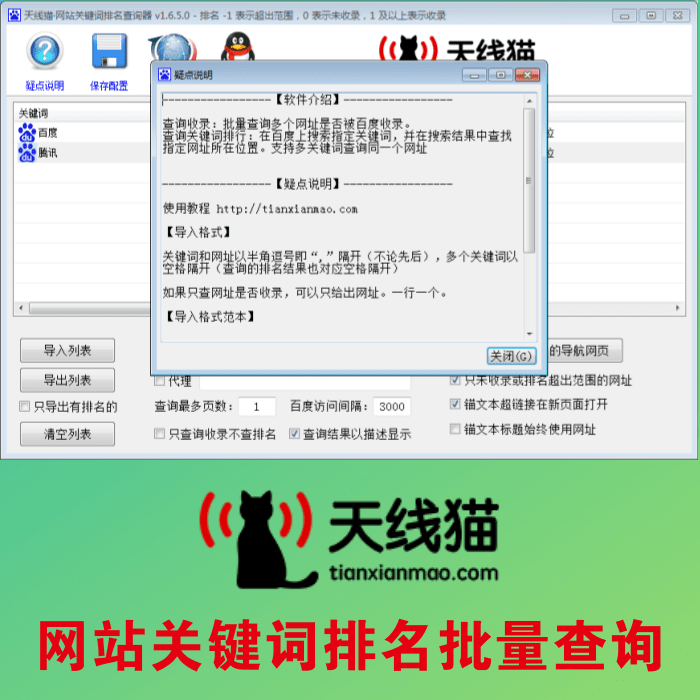

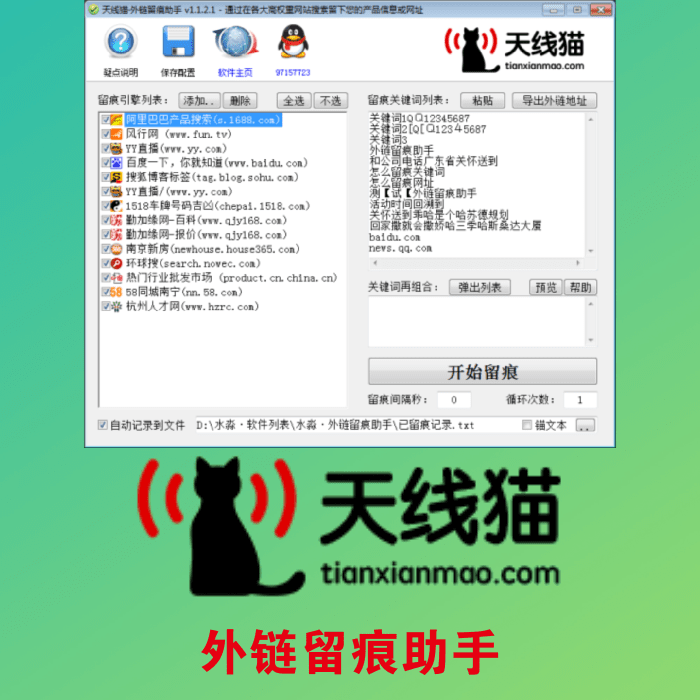

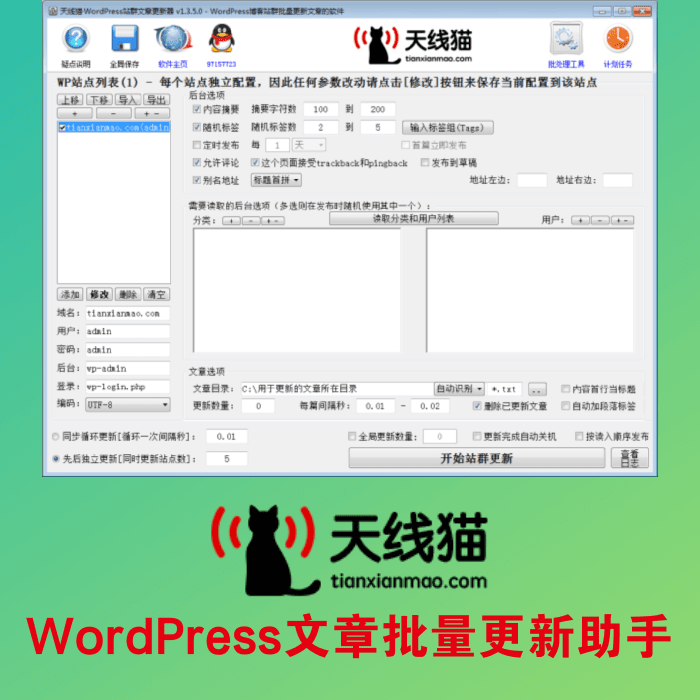

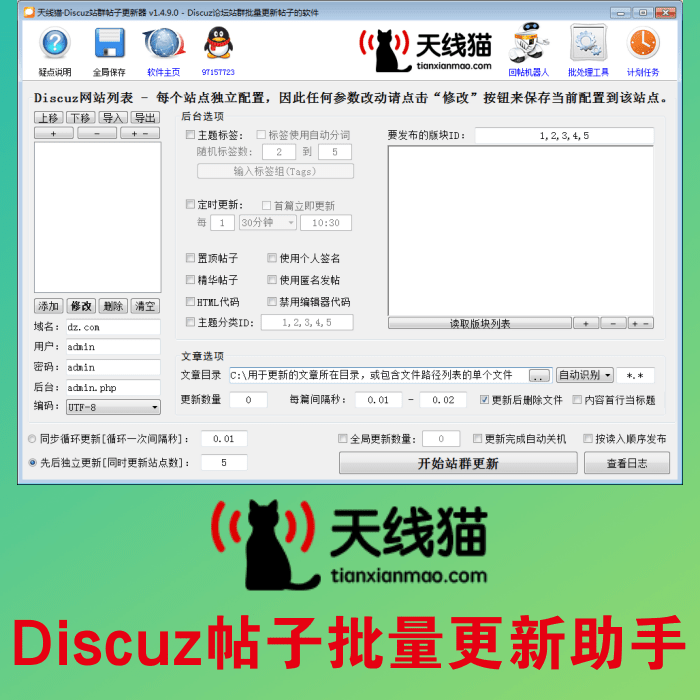

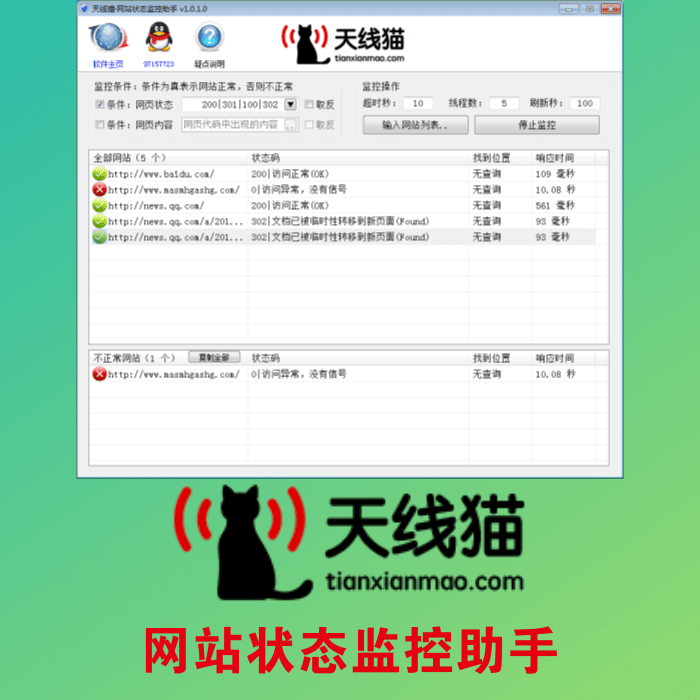

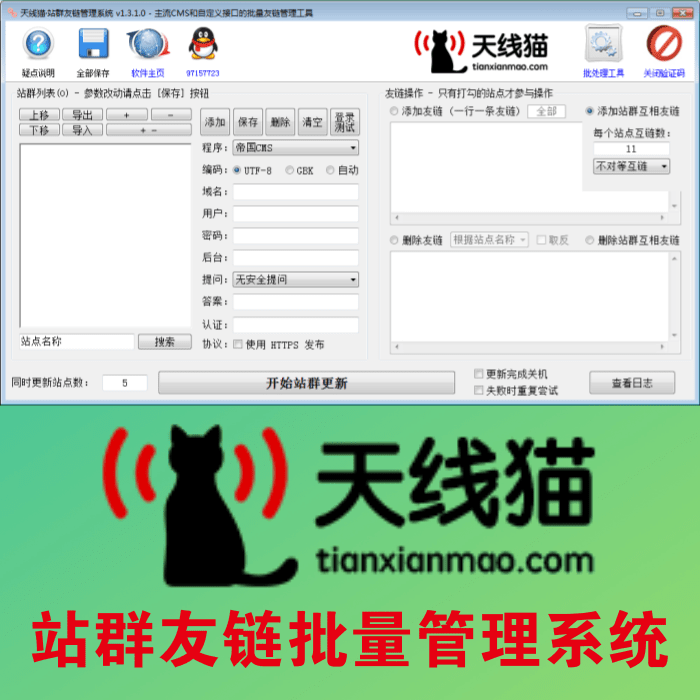

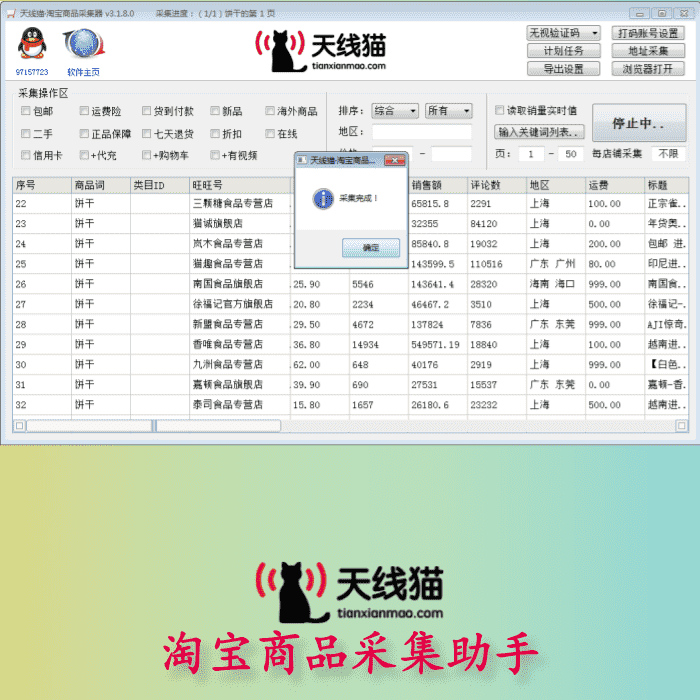

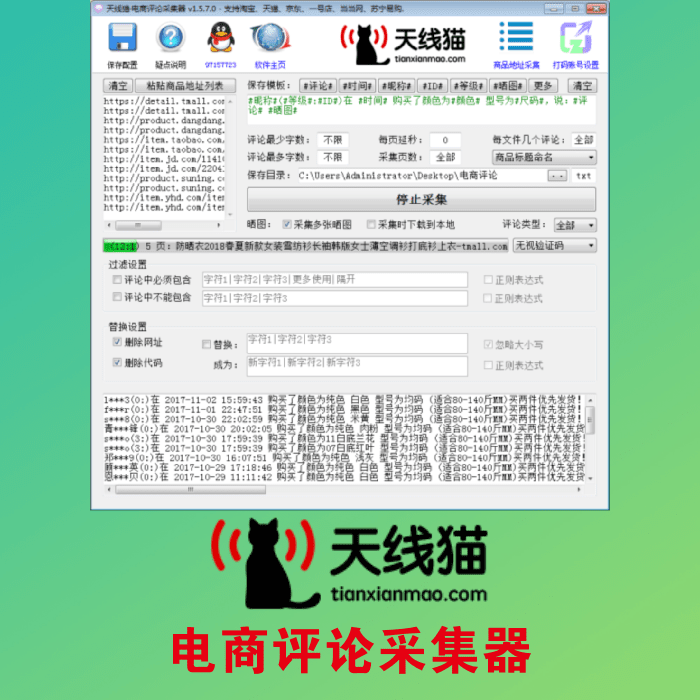

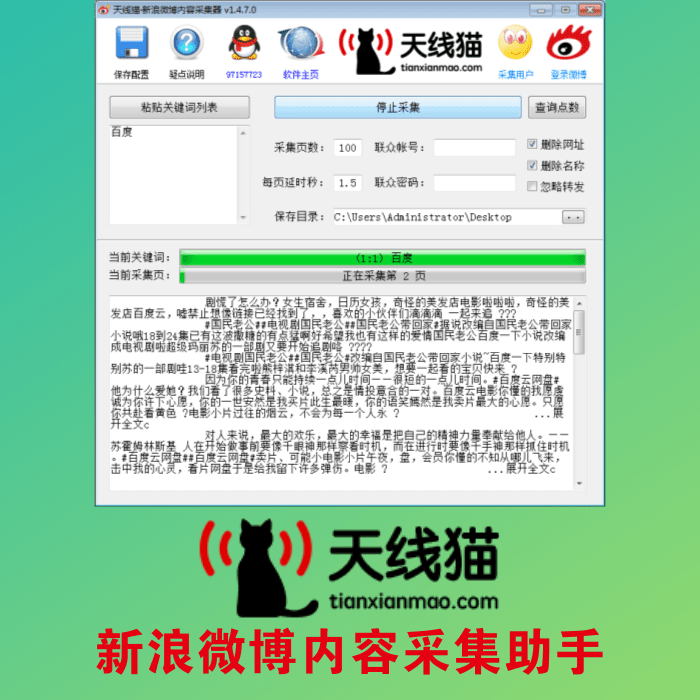

解放双手,效率倍增!天线猫软件,您的推广营销好帮手,本网站专注研发SEO优化软件、工作效率类软件、批量采集发布软件、其他网络软件等。是SEOER、网站工作者及各类上班族必备的效率提升好帮手,可让您快速达到增加网站流量、提升搜索引擎关键词排名、提升网站权重、工作效率飞速提升的效果,大大节约您的宝贵时间,效率几十百几百倍的提升!各软件均支持免费试用,下载地址请点这里 [天线猫软件下载]