Sucuri BLOG最近发布了2016年Q2季度被黑网站趋势报告(Website Hacked Trend Report 2016 -Q2)。这家机构的事故响应小组和恶意程序研究组对部分被黑站点进行了详细的分析,下面对这份报告进行了摘要汇总,包括哪家CMS更容易被黑,以及黑客入侵站点后通常都喜欢做些什么。

CMS分析

我们这次所做的分析涵盖了超过9000家被感染的网站。下面这些图即是与2016Q1报告所做的对比。

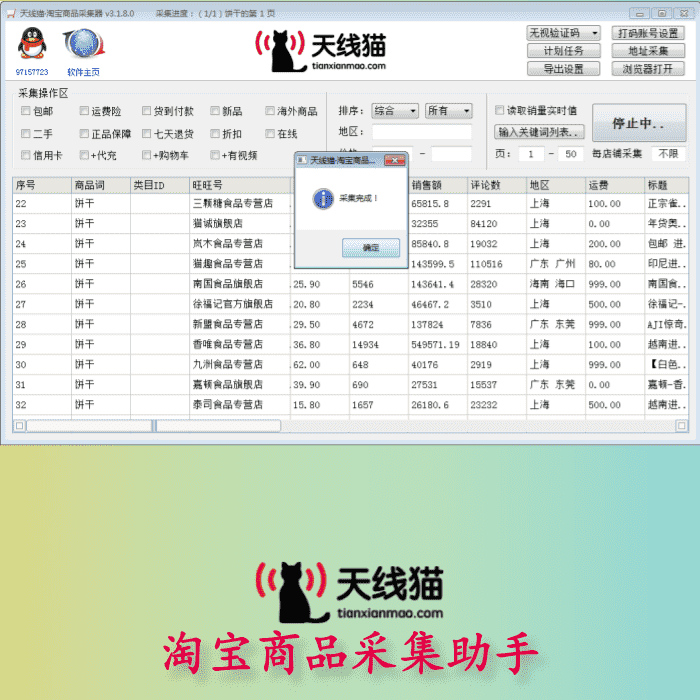

这份报告主要关注的4个开源CMS包括了WordPress(78%),Joomla!(14%),Magento(5%)和Drupal(2%)。

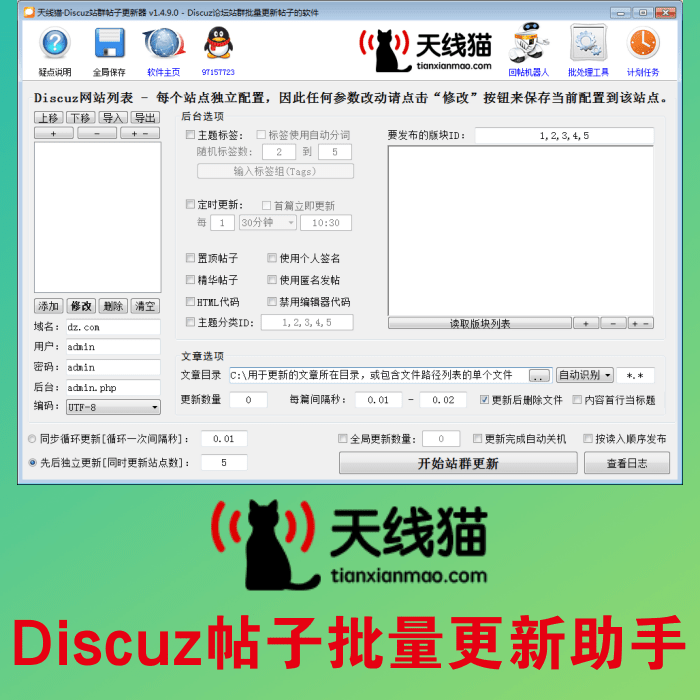

yiqicms批量更新我们在研究中发现,很多网站所用的CMS版本早已过期。比如采用WordPress的网站中,约有55%还在用已经过期的WordPress版本;Joomla!、Drupal和Magento的情况更悲剧,详细数据如下图所示:

我们对WordPress平台里面特定的几个可扩展组件进行了分析。因为WordPress样本量比较大(78%),其插件造成的安全问题也最值得关注,比如说大约有22%的WordPress站点被黑事件,其实都是由使用量排在前三的插件漏洞导致的——足以说明WordPress使用情况相对集中yiqicms批量助手。下面就列出了究竟是哪3个插件:

另外,报告中也提到,采用WordPress的站点平均会安装12个插件。

黑名单分析

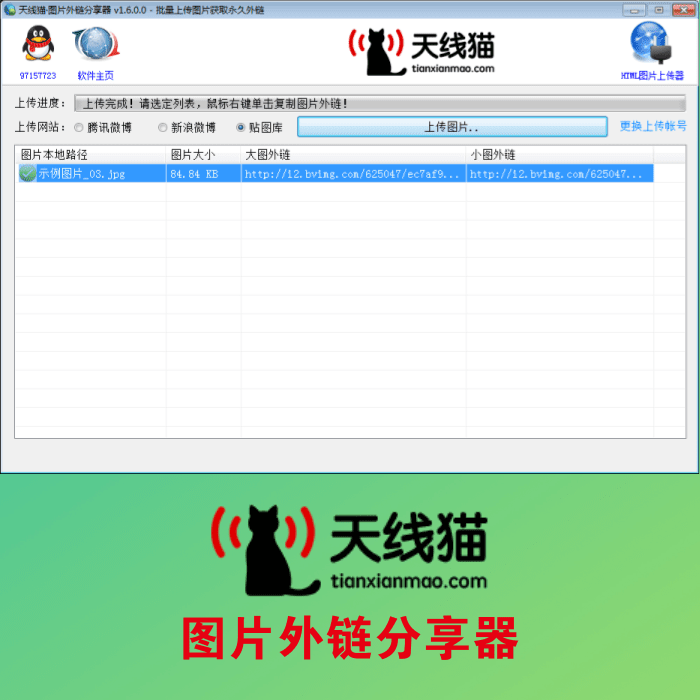

对网站浏览来说,需要有个相对完善的黑名单——这份黑名单理应将已经感染了恶意代码的站点加进去,杜绝用户前往访问。所以这份黑名单对于用户和网站站长来说都是很有意义的。

不过实际情况不够乐观:从我们的分析结果来看yiqicms批量助手,在9000多个被恶意代码感染的站点中,平均只有18%列入到了黑名单中,也就是说在我们检查出被恶意代码感染的网站中,有82%都没有被列入到黑名单中。测试中表现最出色的是Google Safe Browsing谷歌安全浏览服务,它将52%的被感染网站加入到了黑名单中。下面是不同黑名单API的情况:

恶意软件分析

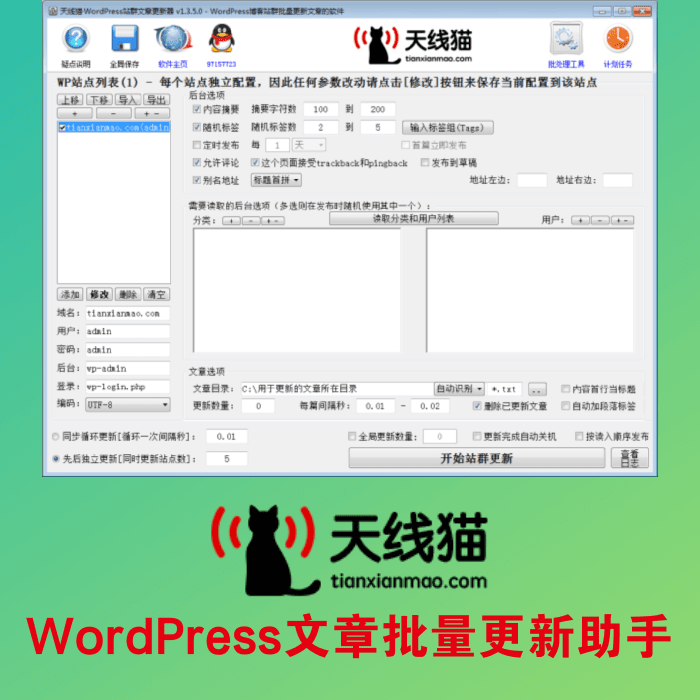

黑客在入侵一家网站之后一般会做些什么呢?比如说他们会用什么样的payload。这也是这份报告关注的重点yiqicms批量更新。

yiqicms批量上传内容下面这张表列出了黑客黑入一家网站之后具体会有哪些动作,以及这些行为分别占比多大。其中尤为值得一提的是yiqicms批量添加产品 ,这一季度SEO spam行为相比第一季度多出了6%——各种形式的SEO spam注入,在黑客行为中的占比达到了38%。另外,入侵网站之后留下后门,仍然是绝大部分黑客的选择——各种形式的后门注入占到了71%的比例。

文章地址:https://www.tianxianmao.com/article/other/njCMSzyzhhkrqwzhhgsm.html